12月25日消息 今天(25日)上午,乌云漏洞平台曝光,大量12306用户数据在互联网疯传。对此,12306官网发布公告称,网上泄露的用户信息系经其他网站或渠道流出,目前,公安机关已经介入调查。

据名为“追寻”的白帽子披露,大量12306用户数据在互联网疯传,包括用户账号、明文密码、身份证、邮箱等,泄露途径目前未知。此漏洞类型为“用户资料大量泄露”,危害等级为“高”。“追寻”在该漏洞的描述中表示,数据只是在传播售卖,无法确认是12306官方还是第三方抢票平台泄露。

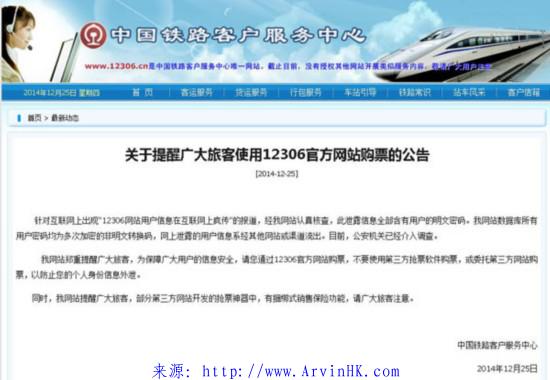

随后,针对互联网上出现“12306网站用户信息在互联网上疯传”的报道,12306官方网站发布声明公告,称经认真核查,此泄露信息全部含有用户的明文密码。12306网站数据库所有用户密码均为多次加密的非明文转换码,网上泄露的用户信息系经其他网站或渠道流出。目前,公安机关已经介入调查。

明文密码泄露的意思是:假如用户设置的12306网站密码是123456,那么黑客拿到的数据库里,就会明明白白写着用户的名字、身份证号码,那么黑客完全可以操纵用户的12306账号进行买票、退票等操作。

///经过知道创宇团队的分析,12306官方未泄漏用户数据,疑似黑客利用用户数据“撞库攻击”///

关于此次12306用户数据泄露事件,截至目前,国内知道创宇安全研究团队方面验证了该消息的准确性,并获取到了该文中提到的样本数据,文件标题为《12306 邮箱-密码-姓名-身份证-手机(售后群:31109xxxx).txt》,共计131653条记录、文件大小14M。

知道创宇方面称,经过初步推测该批数据的来源有三种可能性:黑客直接攻击网站;散播刷票软件等木马程序;利用现有用户数据进行“撞库攻击”。

知道创宇安全研究团队针对该批数据进行了紧急调查:

1、随机抽取了一批帐号(约50个)均成功登陆12306,证明了该批数据是准确的;

2、随机联系了该批数据中的多个qq用户,均反馈没有使用过抢票软件且近期没有购票行为;

3、经与群中人员进行交流,并未有人见过该批18G的全部数据,普遍认为该批数据为撞库所得,并不存在18G的12306全部数据。

4、安全人员搜索以往互联网上的数据进行了匹配,从17173.com、7k7k.com、uuu9.com等网站泄露流传的数据中搜索到了该批13.15万条用户数据,基本可以确认该批数据全部是通过撞库获得。

经过3个小时的调查,知道创宇安全研究团队经过仔细分析获得如下结论:

1、该批131653条的12306用户数据是真实的。

2、该批数据基本确认为黑客通过“撞库攻击”所获得。

3、当前网上并无18G的12306数据的流转迹象。

此外,猎豹移动安全专家李铁军在接受《第一财经日报》记者采访时表示,12306数据泄露的衍生风险包括:

邮箱被撞库(黑客拿12306泄露的用户名密码去尝试登录邮箱),更多个人信息因此被盗;

因手机号身份证号行程被泄露,骗子可能以退票为借口行骗;

因12306的数据实际包含亲友信息,可能导致事件的影响面极大;

受害者遭遇恶作剧,预订的火车票被恶意退票。目前建议网友尽快修改12306登录密码。

12306官方网站提醒广大旅客,为保障广大用户的信息安全,请通过12306官方网站购票,不要使用第三方抢票软件购票,或委托第三方网站购票,以防止个人身份信息外泄。

除此之外,12306官方网站提醒,部分第三方网站开发的抢票神器中,有捆绑式销售保险功能,请广大旅客注意。